Блочный шифр

Бло́чный шифр — разновидность симметричного шифра[1], оперирующего группами бит фиксированной длины — блоками, характерный размер которых меняется в пределах 64‒256 бит. Если исходный текст (или его остаток) меньше размера блока, перед шифрованием его дополняют. Фактически, блочный шифр представляет собой подстановку на алфавите блоков, которая, как следствие, может быть моно- или полиалфавитной.[2] Блочный шифр является важной компонентой многих криптографических протоколов и широко используется для защиты данных, передаваемых по сети.

В отличие от шифроблокнота, где длина ключа равна длине сообщения, блочный шифр способен зашифровать одним ключом одно или несколько сообщений суммарной длиной больше, чем длина ключа. Передача малого по сравнению с сообщением ключа по зашифрованному каналу — задача значительно более простая и быстрая, чем передача самого сообщения или ключа такой же длины, что делает возможным его повседневное использование. Однако, при этом шифр перестаёт быть невзламываемым. От поточных шифров работа блочного отличается обработкой бит группами, а не потоком. При этом блочные шифры медленнее поточных.[3] Симметричные системы обладают преимуществом над асимметричными в скорости шифрования, что позволяет им оставаться актуальными, несмотря на более слабый механизм передачи ключа (получатель должен знать секретный ключ, который необходимо передать по уже налаженному зашифрованному каналу. В то же время, в асимметричных шифрах открытый ключ, необходимый для шифрования, могут знать все, и нет необходимости в передаче ключа шифрования).

К достоинствам блочных шифров относят сходство процедур шифрования и расшифрования, которые, как правило, отличаются лишь порядком действий. Это упрощает создание устройств шифрования, так как позволяет использовать одни и те же блоки в цепях шифрования и расшифрования. Гибкость блочных шифров позволяет использовать их для построения других криптографических примитивов: генератора псевдослучайной последовательности, поточного шифра, имитовставки и криптографических хешей.[4]

История

Современная модель блочных шифров основана на идее итеративных блочных шифров, предложенной в публикации 1949 года Клода Шеннона «Теория связи в секретных системах». Данная концепция позволяет достичь определённого уровня безопасности комбинированием простых в исполнении операций подстановки (англ. substitution) и перестановки (англ. permutation)[5].

До 1970-х годов криптография была уделом военных и разведчиков, в открытой печати практически не существовало каких-либо публикаций[6]. Первопроходцем явился шифр «Люцифер», разработанный в 1970 году компанией IBM и основанный на SP-сети. Идея шифра заключалась в использовании комбинаций простых, а следовательно, быстро вычисляемых как аппаратно, так и программно операций. Однако, схема получилась неудачной: она была слишком громоздкой, что привело к низкой скорости шифрования в программной реализации (около 8 кбайт/с) и в аппаратной (97 кбайт/с).

Стали появляться опасения, связанные со стойкостью данного алгоритма. Тем не менее, принципы, выработанные при построении «Люцифера», (SP-сеть и сеть Фейстеля, названная так в честь одного из разработчиков) легли в основу конструирования блочных шифров.

В 1973 году Национальный институт стандартов и технологий (англ. NIST) объявил конкурс с целью разработать стандарт шифрования данных, победителем которого в 1974 году стал шифр DES (Data Encryption Standard), являющийся, фактически, улучшенной версией «Люцифер». Публикация шифра в 1977 году была основополагающей в общественном понимании современной модели блочного шифра. В то же время, она дала начало развитию криптоаналитических атак.

После одобрения Американским национальным институтом стандартов в 1981 году, алгоритм долгое время использовался в гражданском секторе и даже вышел за пределы США. Однако шифр имел существенный недостаток — маленькую длину ключа, породившую множество связанных с параллельным перебором атак, и приближающаяся возможность её реализации. Отсутствие достойной защиты от атак шифра DES породило множество алгоритмов, являющихся как более сложной версией DES (3DES), так и совершенно иных схем (NewDES, FEAL, IDEA).

1997 год стал годом начала программы по принятию AES (Advanced Encryption Standard). Конкурс состоял из трёх этапов, окончательным победителем которого стал алгоритм RIJNDAEL, разработанный бельгийцами J. Daemen и V. Rijmen. AES, как и его предшественники, также построен с использованием SP-сети.

На сегодняшний день существует множество атак, которым вынужден противостоять блочный шифр, начиная с атаки перебором, как самой тривиальной.[7]

Определение

Блочный шифр состоит из двух парных алгоритмов: шифрования и расшифрования.[8] Оба алгоритма можно представить в виде функций. Функция шифрования E (англ. encryption — шифрование) на вход получает блок данных M (англ. message — сообщение) размером n бит и ключ K (англ. key — ключ) размером k бит и на выходе отдает блок шифротекста C (англ. cipher — шифр) размером n бит:

Для любого ключа K, EK является биективной функцией (перестановкой) на множестве n-битных блоков. Функция расшифрования D (англ. decryption — расшифрование) на вход получает шифротекст C, ключ K и на выходе отдает M:

являясь, при этом, обратной к функции шифрования:

- и

Заметим, что ключ, необходимый для шифрования и дешифрования, один и тот же — следствие симметричности блочного шифра.

Построение блочного шифра

«Проектировать блочный шифр нетрудно. Трудность состоит в проектировании блочного шифра, который не только безопасен, но также может быть легко описан и просто реализован.»

Брюс Шнайер, криптограф и специалист по компьютерной безопасности.

Первопроходцами в разработке блочных шифров стали сотрудники компании IBM при работе над шифром «Lucifer».[9] Они спроектировали первые основы, которые стали использоваться при разработке последующих схем. При этом следует учитывать, что новый шифр должен быть не только стойким ко всем известным видам атак, но и достаточно прост в реализации.

Итеративные блочные шифры

Большинство блочных шифров являются итеративными. Это означает, что данный шифр преобразует блоки открытого текста (англ. plaintext) постоянной длины в блоки шифротекста (англ. ciphertext) той же длины посредством циклически повторяющихся обратимых функций, известных как раундовые функции.[10] Это связано с простотой и скоростью исполнения как программных, так и аппаратных реализаций. Обычно раундовые функции используют различные ключи, полученные из первоначального ключа:

- ,

где Ci — значение блока после i-го раунда, C0 = M — открытый текст, Ki — ключ, используемый в i-м раунде и полученный из первоначального ключа K.

Размер блока n — это фиксированный параметр блочного шифра, обычно равный 64 или 128 битам, хотя некоторые шифры допускают несколько различных значений. Длина 64 бита была приемлема до середины 90-х годов, затем использовалась длина 128 бит, что примерно соответствует размеру машинного слова и позволяет эффективную реализацию на большинстве распространённых вычислительных платформ. Различные схемы шифрования позволяют зашифровывать открытый текст произвольной длины. Каждая имеет определённые характеристики: вероятность ошибки, простота доступа, уязвимость для атак. По состоянию на 2006 год 80-битный ключ способен был предотвратить атаку грубой силой.

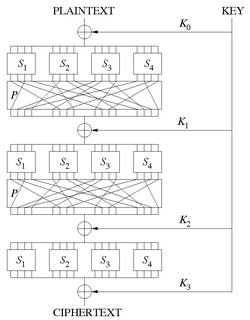

SP-сети

SP-сеть (англ. substitution-permutation network, SPN) — один из важнейших типов итеративных блочных шифров. Шифр на основе SP-сети получает на вход блок и ключ и совершает несколько чередующихся раундов, состоящих из чередующихся стадий подстановки (англ. substitution stage) и стадий перестановки (англ. permutation stage)[11]. Для достижения безопасности достаточно одного S-блока, но такой блок будет требовать большого объёма памяти. Поэтому используются маленькие S-блоки, смешанные с P-блоками[6]. Нелинейная стадия подстановки перемешивает биты ключа с битами открытого текста, создавая конфузию[англ.] Шеннона. Линейная стадия перестановки распределяет избыточность по всей структуре данных, порождая диффузию[12][13].

S-блок (англ. substitution box or S-box) замещает маленький блок входных бит на другой блок выходных бит. Эта замена должна быть взаимно однозначной, чтобы гарантировать обратимость. Назначение S-блока заключается в нелинейном преобразовании, что препятствует проведению линейного криптоанализа. Одним из свойств S-блока является лавинный эффект, то есть изменение одного бита на входе приводит к изменению всех бит на выходе[14].

P-блок[англ.] — перестановка всех бит: блок получает на вход вывод S-блока, меняет местами все биты и подает результат S-блоку следующего раунда. Важным качеством P-блока является возможность распределить вывод одного S-блока между входами как можно больших S-блоков.

Для каждого раунда используется свой, получаемый из первоначального, ключ. Подобный ключ называется раундовым. Он может быть получен делением первоначального ключа на равные части, так и каким-либо преобразованием всего ключа.

Сеть Фейстеля

Сеть Фейстеля — это общий метод преобразования произвольной функции F в перестановку на множестве блоков.[15] Она состоит из циклически повторяющихся ячеек — раундов. Внутри каждого раунда блок открытого текста разделяется на две равные части. Раундовая функция

|

берет одну половину (на рис. левую), преобразует её с использованием ключа Ki и объединяет результат со второй половиной посредством операции исключающее ИЛИ (XOR). Этот ключ задаётся первоначальным ключом K и различен для каждого раунда. Далее половинки меняются местами (иначе будет преобразовываться только одна половина блока) и подаются на следующий раунд. Преобразование сети Фейстеля является обратимой операцией.

Для функции F существуют определённые требования:

- её работа должна приводить к лавинному эффекту

- должна быть нелинейна по отношению к операции XOR

В случае невыполнения первого требования, сеть будет подвержена дифференциальным атакам (похожие сообщения будут иметь похожие шифры). Во втором случае действия шифра линейны, и для взлома достаточно решения системы линейных уравнений[3].

Подобная конструкция обладает ощутимым преимуществом: процедуры шифрования/расшифрования совпадают, только производные от первоначального ключи используются в обратном порядке. Это значит, что одни и те же блоки могут использоваться как для шифрования, так и для расшифрования, что, безусловно, упрощает реализацию шифра. Недостаток схемы заключается в том, что в каждом раунде обрабатывается только половина блока, что приводит к необходимости увеличивать число раундов.[2]

Формирование группы

При построении алгоритма учитывают формирование группы, в которой элементами являются множество блоков шифротекста при всех ключах, а групповой операцией — композиция раундов шифрования. Если данный шифр образует практически полную группу, не имеет смысла применять кратное шифрование[6].

Режимы работы блочного шифра

Сам по себе блочный шифр позволяет шифровать только одиночные блоки данных предопределенной длины. Если длина сообщения меньше длины блока (англ. blocklength), то оно дополняется до нужной длины. Однако, если длина сообщения больше, возникает необходимость его разделения на блоки. При этом существуют несколько способов шифрования таких сообщений, называемые режимами работы блочного шифра.

Шифрование независимыми блоками

|

|

|

Простейшим режимом работы блочного шифра является режим электронной кодовой книги или режим простой замены (англ. Electronic CodeBook, ECB), где все блоки открытого текста зашифровываются независимо друг от друга. Однако, при использовании этого режима статистические свойства открытых данных частично сохраняются, так как каждому одинаковому блоку данных однозначно соответствует зашифрованный блок данных. При большом количестве данных (например, видео или звук) это может привести к утечке информации о их содержании и дать больший простор для криптоанализа.

Удаление статистических зависимостей в открытом тексте возможно с помощью предварительного архивирования, но оно не решает задачу полностью, так как в файле остается служебная информация архиватора, что не всегда допустимо.

Шифрование, зависящее от предыдущих блоков

Чтобы преодолеть эти проблемы, были разработаны иные режимы работы[16][17], установленные международным стандартом ISO/IEC 10116[18] и определеные национальными рекомендациями, такие, как NIST 800-38A[19] и BSI TR-02102[20]

Общая идея заключается в использовании случайного числа, часто называемого вектором инициализации[англ.] (IV). В популярном режиме сцепления блоков (англ. Cipher Block Chaining, CBC) для безопасности IV должен быть случайным или псевдослучайным. После его определения, он складывается при помощи операции исключающее ИЛИ с первым блоком открытого текста. Следующим шагом шифруется результат и получается первый шифроблок, который используем как IV для второго блока и так далее. В режиме обратной связи по шифротексту (англ. Cipher Feedback, CFB) непосредственному шифрованию подвергается IV, после чего складывается по модулю два (XOR, исключающее ИЛИ) с первым блоком. Полученный шифроблок используется как IV для дальнейшего шифрования. У режима нет особых преимуществ по сравнению с остальными. В отличие от предыдущих режимов, режим обратной связи вывода (англ. Output Feedback, OFB) циклически шифрует IV, формируя поток ключей, складывающихся с блоками сообщения. Преимуществом режима является полное совпадение операций шифрования и расшифрования. Режим счетчика (англ. Counter, CTR) похож на OFB, но позволяет вести параллельное вычисление шифра: IV объединяется с номером блока без единицы и результат шифруется. Полученный блок складывается с соответствующим блоком сообщения.

Следует помнить, что вектор инициализации должен быть разным в разных сеансах. В противном случае приходим к проблеме режима ECB. Можно использовать случайное число, но для этого требуется достаточно хороший генератор случайных чисел. Поэтому обычно задают некоторое число — метку, известную обеим сторонам (например, номер сеанса) и называемое nonce (англ. Number Used Once — однократно используемое число). Секретность этого числа обычно не требуется. Далее IV — результат шифрования nonce. В случае режима счетчика, nonce используется для формирования раундового ключа Ki[3]:

- где i — номер раунда.

Дополнение до целого блока

Как уже упоминалось выше, в случае, если длина самого сообщения, либо последнего блока, меньше длины блока, то он нуждается в дополнении. Простое дополнение нулевыми битами не решает проблемы, так как получатель не сможет найти конец полезных данных. К тому же, такой вариант приводит к атакам Оракула дополнения[англ.][21].

Поэтому на практике применимо решение, стандартизованное как «Метод дополнения 2» (Дополнение битами) в ISO/IEC 9797-1, добавляющее единичный бит в конец сообщения и заполняющее оставшееся место нулями[22]. В этом случае была доказана стойкость к подобным атакам[23].

Криптоанализ

Как и все шифры, алгоритмы которых известны, блочные шифры подвергаются криптографическим атакам. Цель атаки — разработать алгоритм взлома более эффективный, чем полный перебор всех возможных ключей. В случае нахождения подобного решения, атака считается успешной. При этом шифр является взломанным, если существуют атака, позволяющая провести взлом за время, в течение которого информация сохраняет актуальность, и проведение подобной атаки выгодно злоумышленнику.

Атака полным перебором

англ. Вrute force attack. Благодаря такой характеристике блочного шифра, как обратимость функции, его вывод становится отличимым от истинной случайной последовательности вследствие парадокса дней рождения. Эта особенность приводит к снижению безопасности шифра и необходимости брать во внимание размер блока. Таким образом, существует компромисс между большими, снижающими производительность шифра, и ненадежными маленькими блоками[24].

Не менее важную роль играет размер ключа. Ранний шифр DES характеризовался размером ключа в 56 бит, что, как показала практика, явно не достаточно для надежной пересылки данных. Именно атакой полным перебором впервые был вскрыт DES. Более современные алгоритмы, такие как AES и ГОСТ 28147-89 имеют размер ключа в 128 бит и 256 бит соответственно, что делает бессмысленным подобные атаки[25].

Дифференциальный криптоанализ

англ. Differential cryptanalysis. В 1990 году Эли Бихам (Eli Biham) и Ади Шамир (Adi Shamir) определили идею дифференциального криптоанализа. С помощью этого метода удалось взломать шифр DES. Подобной атаке подвержены шифры с постоянным S-блоком и шифрование в режиме кодовой электронной книги. Данный метод работает с парами шифротекстов, для которых известно различие соответствующих открытых текстов, и рассматривает эволюцию этих различий. Наряду с линейным является самым распространенным при атаках на блочный шифр[6].

Линейный криптоанализ

англ. Linear cryptanalysis. Линейный криптоанализ — метод вскрытия шифра, основанный на поиске аффинных приближений для работы алгоритма. Разработан японским математиком Мицуру Мацуи[англ.], первым применивший эту технику для атаки на DES и FEAL. Метод основан на применении операции "Исключающее ИЛИ" (XOR) к блокам открытого текста, шифротекста и к их результату, что позволяет получить результат применения XOR для битов ключа. Структура S-блока оказывает сильное влияние на стойкость к линейным атакам. Когда метод был разработан, оказалось, что DES имеет слабость к нему, так как никто не предполагал подобных атак при его разработке[6].

Интегральный криптоанализ

англ. Intergal cryptanalysis. Интегральный криптоанализ — вид атак, особенно применимый к блочный шифрам, построенным на SP-сети. В отличие от дифференциального криптоанализа, использующего пару выбранного открытого текста с фиксированным разницей, вычисленной при помощи операции XOR, интегральный криптоанализ использует множества открытых текстов, в которых одни части удерживаются постоянными, в то время как другие варьируются среди всевозможных значений. Подобное множество с необходимостью имеет сумму по модулю 2 (XOR), равной 0, в то время, как соответствующая сумма шифротекста содержит информацию об операциях шифра.

Другие типы атак

Помимо описанных выше, существуют другие типы атак:

- Усечённый дифференциальный криптоанализ[англ.],

- Атака скольжением или сдвигом (англ. Slide attack),

- Атака бумерангом (англ. Boomerang attack),

- XSL-атака (англ. XSL attack, алгебраическая атака),

- Невозможный дифференциальный криптоанализ[англ.] и так далее.

Любой новый шифр должен продемонстрировать стойкость ко всем известным видам атак.

Практическая оценка

На практике блочный шифр оценивают по множеству критериев[26][27]:

- Параметры ключа: его длина и длина блока, обеспечивающие верхнюю границу безопасности шифра.

- Оценка уровня безопасности, основанная на достигнутой в блочном шифре конфиденциальности и полученная после того, как шифр выдержит значительное число попыток криптоанализа на протяжении времени; стойкость математической модели и существования практических способов атак.

- Сложность шифра и пригодности к программной или аппаратной реализации. В случае аппаратной реализации сложность шифра может быть оценена в числе использованных вентилей или энергопотреблении. Эти параметры важны для устройств, ограниченных в ресурсах.

- Производительность шифра, выраженная в пропускной способности шифра на различных платформах и потребляемой памяти.

- Стоимость шифра, которая может быть обусловлена лицензионными требованиями в соответствии с интеллектуальной собственностью.

- Гибкость шифра, связанная со способностью поддерживать множество длин ключей и блоков.

Национальные стандарты шифрования

Lucifer / DES

Шифр Lucifer в целом рассматривается в качестве первого блочного шифра. Алгоритм разработан компанией IBM в 1970-х годах для собственных нужд и основан на работе Хорста Фейстеля (англ. Horst Feistel). Доработанная версия была принята как американский правительственный федеральный стандарт обработки информации: FIPS PUB 46 Data Encryption Standard (DES) — стандарт шифрования данных.

DES имеет размер блока 64 бит и ключ 56 бит. Впоследствии 64-битные блоки стали общепринятыми при построении шифра. Длина ключа зависела от нескольких факторов, в том числе от правительственных ограничений, и в результате стала очевидным недостатком алгоритма — её оказалось недостаточно, чтобы противостоять атакам полным перебором. В 1993 году Майкл Винер спроектировал машину стоимостью 1 миллион долларов, способную взломать DES за 3,5 часа грубой силой, и в 1998 году машина[англ.], способная к взлому, была построена. К тому же, для ключей алгоритма существует ряд значений, считающимися слабыми[6].

Существует улучшенная версия алгоритма, называемая Triple DES или 3DES. Скорость алгоритма снизилась трижды, но система оказалась значительно более устойчива к полному перебору за счёт утроенной длины ключа (168 бит и 112 секретных бит). Опционально можно выбрать удвоенный ключ (112 бит и 80 секретных бит). По состоянию на 2011 год трехключевая система сохраняет свою безопасность, однако двуключевая версия с 80-битным уровнем безопасности больше не удовлетворяет современным требованиям[28].

ГОСТ 28147-89

ГОСТ 28147-89 — российский стандарт шифрования, введенный в 1990 году, также является стандартом СНГ. Шифр основан на 32-раундовой сети Фейстеля c 256-битным ключом. В мае 2011 года криптоаналитиком Николя Куртуа была предпринята попытка атаки, снижающая время взлома в 28 (256) раз, но требующая 264 пар открытого/шифрованного текста, что не может рассматриваться как успешная атака, так как при наличии такого количества открытого текста нет необходимости в знании шифротекста.[29][30]

Из-за наличия большого количества раундов, атаки на основе дифференциального и линейного криптоанализа не состоятельны, так как последние чувствительны к числу раундов. Полный перебор при такой длине ключа полностью лишен смысла. Для достижения лавинного эффекта ГОСТу требуется 8 раундов, что может быть слабостью алгоритма, но при 32 раундах это не имеет столь сильного значения. Вопрос о безопасности ГОСТа остается открытым[6].

AES / Rijndael

AES, принятый NIST в 2001 году после 5-летнего общественного конкурса, заменил собой шифр DES как федеральный стандарт соединенных штатов. Шифр разработан двумя бельгийскими криптографами Дайменом Йоаном и Рэйменом Винсентом. Размер блока составляет 128 бит и размер ключа 128, 192 и 256 бит, несмотря на то, что размер блока может быть определён любым числом бит, кратным 32, с минимальным значением 128 бит. Максимальный размер блока равен 256 бит, при этом размер ключа не имеет теоретического предела. Поддержка данного шифра введена компанией Intel в семейство процессоров x86.

Связь с другими криптографическими примитивами

Блочный шифр может быть использован для построения других криптографических примитивов:

- Поточный шифр (англ. stream cipher): блочный шифр в режиме OFB и CTR ведёт себя так же, как и поточный.

- Криптографическая хеш-функция[31][32]: шифрование часто является раундом хеширования, в явном или не явном виде. (Односторонняя функция сжатия)

- Криптографически стойкий генератор псевдослучайных чисел (англ. Cryptographically secure pseudorandom number generator, (CSPRNG))[33][34].

- Псевдослучайные перестановки[англ.] произвольного размера ограниченных множеств

- Имитовставка (англ. Message authentication code, MAC): CBC-MAC, One-key MAC[англ.] и PMAC (cryptography)[англ.] примеры подобной имитовставки.

- Заверенное шифрование (англ. authenticated encryption) — шифрование и имитовставка одновременно, то есть одновременная поддержка конфиденциальности и целостности. CCM mode[англ.], EAX mode[англ.], GCM и OCB mode[англ.] — примеры подобного решения.

См. также

- Атака на блочный шифр

- Режим шифрования

- Криптосистема с открытым ключом

- Симметричные криптосистемы

- Медовое шифрование

Примечания

- ↑ Шнайер, 2002, Типы алгоритмов и криптографические режимы.

- ↑ 1 2 Баричев, Гончаров, Серов, 2011.

- ↑ 1 2 3 Габидулин, Кшевецкий, Колыбельников, 2011.

- ↑ Block Ciphers — Introduction and overview — http://cacr.uwaterloo.ca/hac/about/chap7.pdf Архивная копия от 24 июля 2012 на Wayback Machine

- ↑ Shannon C. Communication Theory of Secrecy Systems (англ.) // Bell System Technical Journal — Short Hills: 1949. — Vol. 28, Iss. 4. — P. 656—715. — ISSN 0005-8580; 2376-7154 — doi:10.1002/J.1538-7305.1949.TB00928.X

- ↑ 1 2 3 4 5 6 7 Шнайер, 2002.

- ↑ Фомичёв, 2003.

- ↑ Cusick, Thomas W. & Stanica, Pantelimon. Cryptographic Boolean functions and applications (англ.). — Academic Press, 2009. — P. 158—159. — ISBN 9780123748904.

- ↑ Шнайер, 2002, Стандарт ширования DES.

- ↑ Junod, Pascal & Canteaut, Anne. Advanced Linear Cryptanalysis of Block and Stream Ciphers (англ.). — IOS Press[англ.], 2011. — P. 2. — ISBN 9781607508441.

- ↑ Keliher, Liam et al. Modeling Linear Characteristics of Substitution-Permutation Networks // Selected areas in cryptography: 6th annual international workshop, SAC'99, Kingston, Ontario, Canada, August 9-10, 1999 : proceedings (англ.) / Hays, Howard & Carlisle, Adam. — Springer[англ.], 2000. — P. 79. — ISBN 9783540671855.

- ↑ Baigneres, Thomas & Finiasz, Matthieu. Dial 'C' for Cipher // Selected areas in cryptography: 13th international workshop, SAC 2006, Montreal, Canada, August 17-18, 2006 : revised selected papers (англ.) / Biham, Eli & Yousseff, Amr. — Springer[англ.], 2007. — P. 77. — ISBN 9783540744610.

- ↑ Cusick, Thomas W. & Stanica, Pantelimon. Cryptographic Boolean functions and applications (англ.). — Academic Press, 2009. — P. 164. — ISBN 9780123748904.

- ↑ Katz, Jonathan; Lindell, Yehuda. Introduction to modern cryptography (англ.). — CRC Press, 2008. — ISBN 9781584885511., pages 166—167.

- ↑ Баричев, Гончаров, Серов, 2011, с. 21.

- ↑ Block Cipher Modes. NIST Computer Security Resource Center. Архивировано 19 ноября 2012 года.

- ↑ Menezes, van Oorschot, Vanstone, 1996, pp. 228–233.

- ↑ ISO/IEC 10116:2006 Information technology — Security techniques — Modes of operation for an n-bit block cipher. Дата обращения: 16 ноября 2012. Архивировано 17 марта 2012 года.

- ↑ Morris Dworkin (December 2001), "Recommendation for Block Cipher Modes of Operation – Methods and Techniques" (PDF), Special Publication 800-38A, National Institute of Standards and Technology (NIST), Архивировано (PDF) 22 июля 2017, Дата обращения: 16 ноября 2012 Источник. Дата обращения: 16 ноября 2012. Архивировано 28 августа 2017 года.

- ↑ "Kryptographische Verfahren: Empfehlungen und Schlüssellängen", BSI TR-02102 (Version 1.0), 2008-06-20

{{citation}}:|format=требует|url=(справка) - ↑ Serge Vaudenay. Security Flaws Induced by CBC Padding Applications to SSL, IPSEC, WTLS… (англ.) // Advances in Cryptology – EUROCRYPT 2002, Proc. International Conference on the Theory and Applications of Cryptographic Techniques : journal. — Springer Verlag, 2002. — No. 2332. — P. 534—545.

- ↑ ISO/IEC 9797-1: Information technology – Security techniques – Message Authentication Codes (MACs) – Part 1: Mechanisms using a block cipher, ISO/IEC, 2011, Архивировано 27 декабря 2013, Дата обращения: 16 ноября 2012 Источник. Дата обращения: 16 ноября 2012. Архивировано 27 декабря 2013 года.

- ↑ Kenneth G. Paterson; Gaven J. Watson. Immunising CBC Mode Against Padding Oracle Attacks: A Formal Security Treatment (англ.) // Security and Cryptography for Networks – SCN 2008, Lecture Notes in Computer Science : journal. — Springer Verlag, 2008. — No. 5229. — P. 340—357.

- ↑ Martin, Keith M. Everyday Cryptography: Fundamental Principles and Applications (англ.). — Oxford University Press, 2012. — P. 114. — ISBN 9780199695591.

- ↑ Paar, Cristof et al. Understanding Cryptography: A Textbook for Students and Practitioners (англ.). — Springer[англ.], 2010. — P. 30. — ISBN 9783642041006.

- ↑ Menezes, van Oorschot, Vanstone, 1996, p. 227.

- ↑ James Nechvatal, Elaine Barker, Lawrence Bassham, William Burr, Morris Dworkin, James Foti, Edward Roback (October 2000), Report on the Development of the Advanced Encryption Standard (AES) (PDF), National Institute of Standards and Technology (NIST), Архивировано (PDF) 30 декабря 2010, Дата обращения: 18 ноября 2012

{{citation}}: Википедия:Обслуживание CS1 (множественные имена: authors list) (ссылка) Источник. Дата обращения: 18 ноября 2012. Архивировано 30 декабря 2010 года. - ↑ NIST Special Publication 800-57 Recommendation for Key Management — Part 1: General (Revised), March, 2007. Дата обращения: 18 ноября 2012. Архивировано 6 июня 2014 года.

- ↑ Nicolas T. Courtois. Security Evaluation of GOST 28147-89 In View Of International Standardisation Архивная копия от 19 августа 2012 на Wayback Machine. Cryptology ePrint Archive: Report 2011/211

- ↑ SecurityLab: Взломан блочный шифр ГОСТ 28147-89. Дата обращения: 18 ноября 2012. Архивировано 14 мая 2013 года.

- ↑ ISO/IEC 10118-2:2010 Information technology — Security techniques — Hash-functions — Part 2: Hash-functions using an n-bit block cipher. Дата обращения: 18 ноября 2012. Архивировано 24 мая 2012 года.

- ↑ Menezes, van Oorschot, Vanstone, 1996, Chapter 9: Hash Functions and Data Integrity.

- ↑ NIST Special Publication 800-90A Recommendation for Random Number Generation Using Deterministic Random Bit Generators. Дата обращения: 18 ноября 2012. Архивировано 9 октября 2013 года.

- ↑ Menezes, van Oorschot, Vanstone, 1996, Chapter 5: Pseudorandom Bits and Sequences.

Литература

- Брюс Шнайер. "Прикладная криптография. Протоколы, алгоритмы, исходные тексты на языке Си". — М.: Триумф, 2002. — ISBN 5-89392-055-4.

- Габидулин Э. М., Кшевецкий А. С., Колыбельников А. И. Защита информации: учебное пособие — М.: МФТИ, 2011. — 225 с. — ISBN 978-5-7417-0377-9

- Фомичёв В. М. Дискретная математика и криптология: Курс лекций / под ред. Н. Д. Подуфалов — М.: Диалог-МИФИ, 2013. — 397 с. — ISBN 978-5-86404-185-7

- Баричев С. Г., Гончаров В. В., Серов Р. Е. Основы современной криптографии — 3-е изд. — М.: Диалог-МИФИ, 2011. — 176 с. — ISBN 978-5-9912-0182-7

- А. П. Алферов, А. Ю. Зубов, А. С. Кузьмин, А. В. Черемушкин. Основы криптографии. — М.: Гелиос АРВ, 2002. — 480 с. — ISBN 5-85438-025-0.

- Menezes, van Oorschot, Vanstone. Chapter 7: Block Ciphers // Handbook of Applied Cryptography (англ.). — CRC Press, 1996. — ISBN 0-8493-8523-7.